Merkposten: Zunächst nur Twitter – Angriffe auf Bundeswehr-Accounts

Erstmal nur als Merkposten: Am (heutigen) Donnerstagabend meldete die Bundeswehr vorübergehend einen Hacker-Angriff auf den Twitter-Account der Luftwaffe. Zu sehen war dort allerdings nichts Ungewöhnliches. Bereits in der vorangegangenen Nacht hatte es einen unerklärlichen Post auf dem Twitter-Account des Marineinspekteurs gegeben.

Den Angriff meldete die Bundeswehr ebenfalls via Twitter:

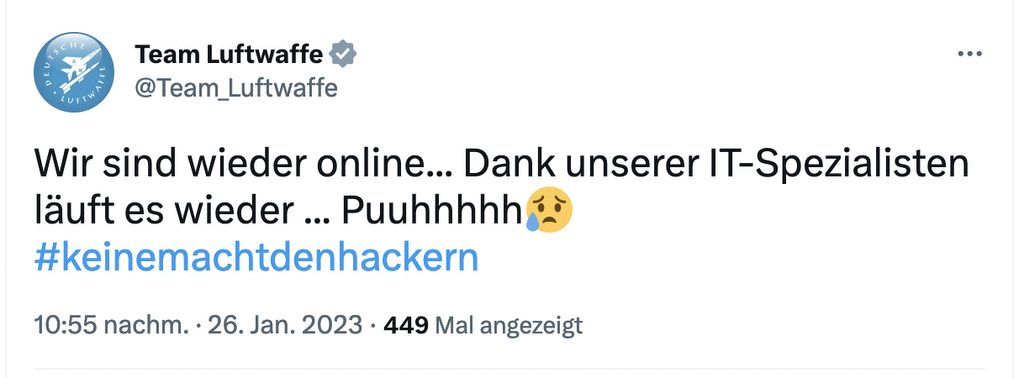

Auf dem Twitter-Account der Luftwaffe gab es am späten Abend die Entwarnung

… die vom Bundeswehr-Account bestätigt wurde.

In der Nacht zum Donnerstag war vom Twitter-Konto von Marineinspekteur Jan Kaack ein Re-Tweet von Verschwörungstheorien veröffentlicht worden. Nach Angaben eines Marinesprechers war zunächst unklar, ob sich auch in diesem Fall Hacker Zugriff auf den Account verschafft hatten.

Nicht ganz ernst gemeint : ob die Kradmelder wieder mehr Bedeutung bekommen ?

[Manchmal frage ich mich, ob ich die Suchfunktion hier nicht einfach abschalte, scheint ja eh nicht genutzt zu werden…

https://augengeradeaus.net/2019/03/vorsorge-fuer-den-funkausfall-kradmelder-fuer-die-nato-speerspitze/

T.W.]

Einer der lautstärksten Propagandisten im russischen TV, Wladimir Solowjow, betrachtet Deutschland, seine militärischen Einrichtungen, usw. in seiner Sendung doch ohnehin schon seit Wochen als legitime Ziele. Bereits vor Weihnachten redete er über einen angeblich nötigen Einmarsch russischer Truppen in Berlin und Paris, Aktuell fantasiert er über präventive Atomschläge… Lack saufen und ohnmächtiger Zorn gebären offenbar seltsame Geisteswirrungen!

Immerhin wird dieser immer groteskere Unsinn inzwischen nicht einmal mehr im russischen Fernsehen völlig unwidersprochen hingenommen. Ex-General Jewgeni Buschinski ist da ein Beispiel für gottlob doch noch vorhandene Rationalität hinsichtlich der Atomwaffen. Es gibt aber in Russland offenbar eine ganze Reihe Menschen, die um scheinbar jeden Preis einen Krieg mit dem Westen provozieren wollen. Und sei es, um nach einer voraussichtlich zu erwartenden Niederlage sich dann ihren eigenen nationalen Mythos zu basteln.

Gibt ja auch in Deutschland den einen oder anderen Dr. muff. saus, der wohl glaubt, Putin würde gerade freiwillig und mit voller Absicht seine Truppen unter horrenden Verlusten in der Ukraine verheizen, nur um dann aber im Krieg mit der NATO so richtig loszulegen. Alles nur ein Trick(!) Das Beste wird zurückgehalten(!) Ja nee, ist klar!

Wir werden uns wohl auf weitere derartige „Angriffe“ und Nadelstiche einstellen müssen und ein dickes Fell zulegen. Solange es bei Twitter-Accounts bleibt, ist schon fraglich, ob das wirklich staatlich gelenkte Aktivitäten sind, oder ob nicht besonders „patriotische“, computeraffine russische Einzeltäter hier über die Stränge schlagen.

@Metallkopf, an den Einzeltäter mag ich da nicht glauben. Twitter&Co sind nur das was wir als breite Öffentlichkeit sofort und direkt mitbekommen. 2015 hat ja selbst der Bundestag über Monate nicht mitbekommen das da jemand mitliest.

@ Metallkopf: Manche Menschen pfeifen im dunklen Wald, wenn sie Angst haben. In Russland schreit man bevorzugt den Wald an und droht ihm mit einem Nuklearschlag. Wir sollten mit einem beruhigenden, gleichgültigen Blätterrauschen antworten.

Gibt es eigentlich irgendwo eine kompakte Übersicht (am besten im Zeitstrahl), welcher russische Grund für die „Spezialoperation“ gerade die dominante Variante ist? Das Propaganda-Karussell dreht sich wilder als die Geschichten im Marvel-Universum, da verliert man schnell die Übersicht.

Es wurde von russischer Seite mit Hackerangriffen gedroht, Ob dieser dazu gehört lässt sich nur vermuten.

Solange es irgendwelche Social-Media-Accounts sind, ist das zwar ärgerlich, aber entbehrlich.

Es ist eben so, das je breiter man sich öffentlich digital präsentiert, desto angreifbarer ist man eben. das Risiko geht jeder ein, der diese Medien benutzt.

An Herrn Wiegold ;

Sorry ! Sie haben natürlich recht .

Somit ist für temporär überzählige MKF Kette schon eine wichtige Ersatzaufgabe gefunden.

@Metallkopf: Die Hysterie der Putin-Lautsprecher ist durchaus echt, aber innenpolitisch bedingt: Der Bestand des Regimes ist gefährdet, wenn den schweren langfristigen Schäden für die Wirtschaft kein “ Erfolg“ gegenübersteht. Dank des neuesten EDB-Ausblicks ist in Putins Reich ganz offiziell festgestellt, dass der langfristige Wachstumstrend maximal 1% beträgt. Dafür muss der starke Mann Kompensation liefern. Denn damit kann Russland nicht nur nicht aufholen gegenüber dem Westen.

@Metallkopf

„… Lack saufen und ohnmächtiger Zorn gebären offenbar seltsame Geisteswirrungen! … die um scheinbar jeden Preis einen Krieg mit dem Westen… im Krieg mit der NATO so richtig loszulegen.“

Hm… das lässt sich naht los auf eine Außenministerin, die gerne Trampolin spring und im Lebenslauf radiert, projizieren.

Böse Zunge würden behaupten was eine Außenministerin in die Kamera sagt hat mehr Gewicht als das von irgendein lieblings Moderator von irgendwem.

Sehr viele (und meiner Erinnerung nach auch Sie) haben das Budapester Memorandum und die Unterschriften (und auch wer nicht unterschrieben hat) darauf eher als eine Richtlinie betrachtet und das solche Unterschriften dann doch nicht wirklich Völkerrechtlich bindend sind.

Wen dem so ist, dann gilt auch bei der Kriegserklärung nicht das was man unterschreibt sondern was man sagt und tut.

z.b. Tornados mit deutschen Hoheheitsabzeichen die ohne Erlaubnis die Grenze der Arabischen Republik Syrien überschreiten. Sie erinnern sich Schlieffen hat auch vorher nicht in Belgien angerufen.

Obacht was sie so leichtfertig verdammen und sich dann doch wieder herbei sehnen

@Metallkopf Falls der Hausherr den kurzen OT zur Solowjow-Show gestattet; alles, was man über die Einordnung Solowjows und seiner Äußerungen Deutschlands und den Deutschen gegenüber wissen muss findet man in einer seiner Sendungen vom Anfang der Woche.

In seinen eigenen Worten: „Die Jungs an der Front wissen, warum sie hier sind und gegen wen sie kämpfen: Sie kämpfen gegen Deutsche. Und es ist für sie nicht wichtig, welche Nationalität diese Deutschen haben und aus welchem Land sie kommen, Sie sind „Ukro-Nazis“, die {!} Polen, Amerikaner, Kolumbianer. Es gibt da drüben {Ukraine} einen Haufen Nazi-Drecksäcke. Für sie {die russischen Truppen} sind das alles Deutsche; es ist die Fortsetzung des Großen Patriotischen Krieges…“ (Quelle: https://m.youtube.com/watch?v=6pYm23_x7u0 gleich in der ersten Minute)

Da verwundert es dann auch nicht mehr, wenn der eine oder andere IT-Experte im Publikum von derartiger Pathetik beseelt loslegen würde (sofern für das Hacking der Accounts nicht eh irgendeine halb-/staatliche Gruppierung à la Fancy Bear verantwortlich war).

Nachdem die Außenministerin erklärt hat wir befänden uns im Krieg mit Russland, wie sind die russischen Hackerangriffe rechtlich zu bewerten. Sind diese dann legitim?

Sollten Deutschland mit Gegenangriffen antworten?

Wie soll das weitergehen?

Ich mache mir große Sorgen, weil ich den Eindruck habe, dass von beiden Seiten immer weiter eskaliert wird.

Wo ist der Ausweg?

[Herzlich willkommen zu Ihrem allerersten Kommentar hier! Bitte noch am Übersetzungsprogramm arbeiten, die Grammatikfehler sind schon offensichtlich. Die Aussage „dass von beiden Seiten immer weiter eskaliert wird“ ist interessant, die Selbstverteidigung gegen einen russischen Angriffskrieg wird ja nur von einer bestimmten Seite als „Eskalation“ eingestuft. Falls Sie weiter hier mitmachen wollen, sollten Sie so was im Auge behalten. T.W.]

Russland kann in der Ukraine nicht mehr gewinnen, aber Zustände schaffen, die es dem Westen nicht erlauben werden, den Ausgang als eigenen Sieg darzustellen. Zugleich wird die Ukraine mangels personeller Durchhaltefähigkeit auch mit westlicher Unterstützung nicht das Ziel der Wiedererlangung über ihr gesamtes Territorium erlangen können. Der gegenwärtige Weg wird zu einem langen Krieg und einer vielleicht Jahrzehnte dauernden Blockkonfrontation führen, inklusive des Risikos einer unbeabsichtigten militärischen Eskalation zwischen der NATO und Russland. In dieser Lage braucht es Strategen, die Wege zur Rückkehr zu einer stabilen Ordnung aufzeigen können.

Wozu braucht der Inspekteur der Marine eigentlich einen Twitter-Account?

[Die Debatte „was soll dieses Internet“ beenden wir einfach, bevor sie losgeht. T.W.]

Die interessante Frage, die wir sicherlich nicht jetzt, aber vielleicht ja in ein paar Jahren beantwortet bekommen, wäre doch, wie der Hack ablief. Wurde da auf BW-Seite angegriffen und wenn ja, via social engineering oder doch eher mittels technischer Mittel. Und was impliziert das in Hinblick auf andere IT-Bereiche? Oder (unwahrscheinlicher, da keine anderen Übernahmen bekannt sind) kam man twitterseitig an die Konten ran?

@T.W.

Entschuldigung für die Rechtschreibfehler. Das passiert, wenn man auf dem Handy ohne zu kontrollieren einen Kommentar abschickt.

Ihr Hinweis auf ein Übersetzungsprogramm verstehe ich so, dass sie unterstellen, ich wäre der deutschen Sprache nicht mächtig und daher solche Programme benötige.

Ich kann ihnen versichern, ich bin kein Russe.

Zur Sache selber: die Aussage unserer Außenministerin, wir befänden uns im Krieg mit Russland, halte ich für eine katastrophale Eskalation. Ich bitte um Verständnis, das so etwas bei mir als Zivilist Ängste auslöst. Frau Bärbock ist schließlich nicht Irgendjemand. Wenn man das Interview des ehemaligen Brigadegenerals Vad in der Zeitschrift Emma lese, halte ich meine Befürchtungen auch nicht für aus der Luft gegriffen.

Deswegen bin ich kein „Putin-Versteher“.

Ich verurteile den Krieg Russlands gegen die Ukraine. Daran ändert sich nichts, auch wenn meiner Meinung der Krieg gegen den Irak nicht minder gegen das Völkerrecht verstoßen hat.

[Dabei belassen wir es dann bitte. Ich ahne, was der Hinweis auf Vad ebenso wie die Gleichsetzung der Aussagen einer deutschen Politikerin mit russischen Luftangriffen, Folterungen und Vergewaltigungen auslöst – und dann würde ich das doch als Derailing-Versuch betrachten müssen. T.W.]

@all

Ich sag’s noch mal sehr deutlich: Die Aussagen der deutschen Außenministerin (die mit dem Thema dieses Threads übrigens direkt nichts zu tun haben) kann man für falsch, töricht und gefährlich halten, das steht jedem zu. Aber sie mit der Aussage „beide Seiten eskalieren“ gleichzusetzen mit russischen Angriffen, mit getöteten Ukrainern, mit Zerstörung von ziviler Infrastruktur und was auch immer ist unerträglich und dafür gibt es hier keine Plattform.

@TW

Ich hörte gerade im Radio, dass offenbar jemand eine vertrauliche „Einkaufsliste“ der Bundeswehr an die Presse durchgestochen hat. Dort ist aufgelistet, was aufgrund der Lieferungen an die Ukraine ersetzt werden muss. Es wurde die Vermutung geäussert, dass allein für diese Einkäufe die 100 Milliarden Sondervermögen nicht reichen werden. Ich habe es jedenfalls so verstanden. Wissen Sie schon mehr?

KMW wird es bestimmt freuen.

Sorry für den OT aber es ist ja aktuell.

[Kurze Antwort – und dann auch Ende des OT: Das kursiert seit gestern, und es ist im Prinzip eine wenig überraschende Liste, was (nach)beschafft werden müsste – z.B. Ersatz für abgegebene Panzerhaubitzen etc. Ich lasse das Thema erst mal. T.W.]

@T.W. Vielleicht wäre es angemessen mal wieder die Kommentarfunktion für zwei oder drei Tage zu schließen, sodass sich die Gemüter etwas beruhigen können?

Zum Thema: Dumm gelaufen, aber in der IT-Sicherheit gilt ja nicht umsonst „nicht ob, sondern wann“. Die Gründe dafür müssen natürlich untersucht werden. Wahrscheinlich eine Kombination aus social engineering, shared password, und einfach nur momentane Unachtsamkeit. Das ist ärgerlich, und sollte nicht passieren, aber social media Koordinatoren sind auch nur Menschen.

In Ergänzung zu meinem Beitrag oben: Die Wirtschaftsressort von Nowosti bringt gerade 12 aktuelle Meldungen von denen 10 sage und schreibe mit „Putin weist an . . . “ (Путин поручил) überschrieben sind. Es reicht von der befohlenen Steigerung der Löhne über die höhere Industrieproduktion bis zur stärkeren Verwendung lokaler Währungen im Außenhandel.

Es fehlt eigentlich nur die Anweisung an die Soldaten, sich die Schuhe zuzubinden.

Das sagt mE einiges über die Befindlichkeiten des Wladimir P. aus M. (70): Wer so seine Bedeutung aufpolstern muss hat es nötig. Warum wohl? Darf man hier sagen, dass da jemandem der Arsch auf Grundeis geht?

Wer kümmert sich jetzt darum: das BSI oder das KdoCIR? Gibt es da ein rechtliches Problem, schließlich geht es sicher auch um Forensik mit darauffolgender Strafverfolgung?

Zwar weniger direkter Bezug zu den Streitkräften, aber aufgrund der Korrelation vielleicht in diesem Atemzug doch erwähnenswert: Die Seite des LKAs Baden-Württemberg ist z.B. immer noch offline, nachdem Mittwoch Abend eine DDoS-Angriffswelle auf verschiedene institutionelle Seiten, sowie auch auf Plattformen einiger Flughäfen, losging. (unter anderem durch ZDF berichtet.)

Das digitale Schlachtfeld wird meiner Meinung nach, schon allein aufgrund der fehlenden konventionellen Eskalationsmöglichkeiten Russlands, immer weiter in den Fokus rücken. Und da mangelt es meiner Meinung nach Deutschland erheblich an Resilienz (nicht, dass es in anderen „Domains“ besser aussieht oder das ein deutsches Alleinstellungsmerkmal wäre).

Egal was jetzt direkt zum Twitter hack geführt hat, auf dem digitalen Schlachtfeld ist der Angreifer dem Verteidiger, gegensätzlich zum konventionellen, grundsätzlich im Vorteil. Hier gilt die Devise: : Der Verteidiger muss immer Glück haben, der Angreifer nur einmal“. Und viele der beteiligten Verteidiger wissen nicht mal, dass sie teilnehmen…

Wer diesbezüglich mal den literarischen Zeh ins Wasser tunken möchte, dem kann ich das Buch „The perfect Weapon“ (von David E. Sanger, wer aus Versehen im Internet falsch abbiegt, landet bei einem grottigen Segal Film) sehr empfehlen. Nicht zu technisch und meiner Meinung nach heute sogar noch relevanter als zum Erscheinungsdatum.

Wir sollten so langsam etwas vorsichtiger werden. Dazu gehört allen voran die Spionageabwehr.

Wenn ein Twitteraccount kompromitiert wurde, dann sind sämtliche andere Zugangsdaten und Unterlagen nicht mehr sicher, welche sich auf diesem Gerät befanden!

Auch die Leaks an die Presse nehmen mittlerweile ein besorgniserregendes Ausmaß an.

[Es steht Ihnen natürlich frei, meine Arbeit und die meiner Kolleg*innen mit – evtl. russischen – Hackerangriffen gleichzusetzen. Dass ich das als unfreundlichen Akt empfinde, können Sie sich vermutlich denken. T.W.]

Ich erlaube mir hier wieder mal meine (altbekannte) Einschätzung: Putin wird – solange er noch bei klarem Verstand ist – keinen Angriff auf NATO-Territorium wagen. Zu keiner Zeit, an keinem Ort. Er weiß genau, dass wir – die NATO- die RUS Streitkräfte in allen Elementen – Land-See-Luft und All – „platt“ machen würden. Und zwar innerhalb kürzester Zeit.

Kann man Russland eigentlich vom Internet schlicht abkoppeln?

Auch interessant wie Schlammstapfer suggeriert, Deutschland hätte schon 100 Mrd in die Ukraine geschickt. Kurz nachdenken könnte helfen und gibt ja such offizielle Zahlen.

@Pham Nuwen:

bandera Ukronazis, die den Russen in der Ukraine eingeredet haben, Sie wären Ukrainer. Ich hätte gern mehr über die Bio-/Genlabore erfahren…

@TW

Nein das setze ich nicht gleich. Auch ist gute journalistische Arbeit unverzichtbar.

Jedoch sind dies auch Datenleks.

Gut ok dann formuliere ich es mal um:

Bezüglich der eingestuften Informationen hat die Presse in letzter Zeit enorm gute Arbeit geleistet und deren Quellen haben gut gesprudelt.

Es macht einfach keinen guten Eindruck, wenn permanent Informationen an die Öffentlichkeit dringen, welche eigentlich nicht in dieser Art und Weise an die Öffentlichkeit gehören.

Es geht um das Leck ansich und den Eindruck der dadurch entsteht. Nicht darum, dass ich dem seriösen Journalismus unterstellen möchte Deutschland schaden zu wollen, wie es z.B. russische Stellen möchten.

Aber dazu gehört dann aber auch die Nachlässigkeit von Seiten der Regierung, nicht richtig mit dieser Veröffentlichung umzugehen, die Kommunikation zu verpatzen sodass es für zersetzende Stellen ein Fest wird.

@Kay

Benjamin Franklin:

3 Leute können ein Geheimnis behalten, wenn 2 tot sind!

@Dominik

Nein, nicht wirklich. Solange es eine Verbindung nach draußen gibt (und die wird es immer geben) reicht das schon aus. Es ist ein Mythos dass man andere (oder sich selbst) vom Internet abkoppeln kann. Selbst China mit der umfassendsten und technologisch wohl modernsten Zensurmethode (Great Firewall) schafft es bei weitem nicht alle Informationen vollständig zu unterdrücken. Spoofing und Verschleierung des Ursprungs ist hacking 101 und wie andere hier schon geschrieben haben: Im Gegensatz zur echten Welt ist im Internet immer der Angreifer im Vorteil.

Nur mal ein Gedanke: die Auftritte der Bundeswehr (Bundeswehr.de, Bmvg.de) werden durch die BWI sehr professionell betrieben und geschützt. IT-Sicherheit bei Twitter ist nach den Entlassungswellen durch Elon Musk eher ein Glücksspiel. Wie wäre es, wenn wan sich kontrolliert aus den Plattformen wie Twitter, Instagram und Co. zurückzieht und auf die selber betriebenen Medien konzentriert?

Was ist erforderlich, um einen Twitter-Account zu hacken?

Ich nutze Twitter nicht und auch nicht was es sonst in dieser Richtung gibt. Deshalb ist diese Frage durchaus ernst gemeint. ich schätze es gibt zwei mögliche Angriffspunkte. Zum einen Twitter selbst, die Firma sollte aber nach den gemachten schlechten Erfahrungen in der Vergangenheit dazugelernt haben, oder der Account-Besitzer war mit den Zugangsdaten unvorsichtig. Wir werden es erfahren, oder auch nicht.

Natürlich kann man nicht ausschließen, dass die Russen dahinterstecken. Aber gibt es denn Beweise in der Richtung?

@Dominik. Sie haben aber eine rege Fantasie. Ich habe gar nichts „suggeriert“ sondern lediglich das Gehörte wiedergegeben. Aber wo sie es schon ansprechen, mich hatte die Aussage auch überrascht. Und nun sollten Sie sich, so wie ich, die Antwort von T.W. zu Herzen nehmen und den O.T. nicht ausdehnen.

@Ruhrpottpatriot

Hat nicht RUS einen „großen Schalter“ um sich vom Internet abzukoppeln? OK, das mag nicht zu 100% funktionieren, aber hierzu wurde bereits eine Übung gefahren. Man arbeitet auch an einem nationalen Intranet, RUNET.

@Maralinga:

Eine der bereits jetzt in dem Konflikt identifizierten Lehren ist:

Man muss in den sozialen Medien präsent sein und darf kein Informationsvakuum entstehen lassen. Sonst füllt dies der Gegner. Das heisst, dass man auch auf Plattformen wie Twitter, Telegram, Instagram, oder auch Tiktok aktiv sein muss, einzig und allein weil der Gegner es auch ist.

Fake News zu entkräften ist mühsam und hat kaum Erfolg. Die Aufmerksamkeitsspanne der Nutzer ist viel zu kurz. Fake News kann man nur entgegen wirken in dem man genügend Content produziert der den Informationsraum sättigt, und die falschen Nachrichten darin untergehen.

Das Sicherheitsrisiko für das Fortbestehen der BRD durch einen gehackten Twitter-Account ist als gering zu betrachten. Wenn alles richtig läuft, entsteht dadurch, abgesehen von einem Blogeintrag bei augengeradeaus, keinerlei Schaden. Solche Dinge sollten natürlich nicht passieren, aber das Risiko ist im Vergleich zum Nutzen völlig im Rahmen.

@Pham Nuwen: @all:

Natürlich können wir auf den Propagandageifer aus Russland nur besonnen und nüchtern antworten. Aber eben auch mit der nötigen Unnachgiebigkeit und entlang einer Strategie.

Dass Russland sich mit uns im (Wirtschafts-, Propaganda-)Krieg befindet, ist eine simple Feststellung. Die plärren das ja ständig aus jedem Medium. Jüngst die Qualifikation der Panzerlieferungen an die Ukraine als „Barbarossa 2“. Diagnose: Nationalpsychose!

Und je mehr diesen Scharfmachern der Stift geht, umso aggressiver der Ton. Welch ein Affront, dass man sie nicht einfach gewähren lässt, beim Vergewaltigen und Morden und beim Versuch, die Ukraine als selbständige Nation auszulöschen… Und sich dann auch noch als Kämpfer gegen den Faschismus aufzuspielen…

– Ignazio Silone

@Roman: das stelle ich in Frage. Ich denke es werden sehr wenige behaupten, dass die Bw auf Telegram präsent sein müsste. Das Medium hat sich diskreditiert. Genauso könnte man sich aus den sozialen Medien mit ihrem sehr seltsamen Verständnis von Neutralität zurückziehen.

@Schlammstapfer Es bestehen im wesentlichen zwei Angriffsvektoren:

1. Mit brute-force das Passwort zu knacken. Bei einem sicheren Passwort, also > 8 Zeichen und nicht solche wie „12345678“ (leider noch viel zu häufig) ist das eher unwahrscheinlich. Auch wenn bei Twitter gerade alles drunter und drüber geht, gehe ich mal von einer state-of-the-art Implementation der Passwortdatenbank basierend auf open-source aus. Ich vermute auch mal, dass die BW interne Passwortrichtlinien hat die die o.g. Passwörter verbietet.

OT PSA, dass ich aber an dieser Stelle für wichtig halte: Leider ist die Seite des BSI zur Passwortsicherheit dem momentanen Stand der Forschung leider etwas hintendran, weil dort gefordert wird, dass Groß- und Kleinbuchstaben, sowie Zahlen und Sonderzeichen im Passwort vorkommen sollten. Viel wichtiger ist aber die Länge des Passwort. Ein Passwort dass neun Zeichen lang ist und alle erlaubten Zeichen besitzt hat etwa 58bit Entropie (Entropie ist ein Messwert für den Informationsgehalt. Mehr unter dem Titel „Entropie (Informationstheorie)“ auf Wikipedia), ein 20 Zeichen langes Passwort das nur Groß- und Kleinbuchstaben enthält 114bit Entropie. Für ersteres Passwort benötigt man ~105 Tage mit Brute-Force auf einem Supercomputer, für 114 bit braucht man 81615877245 Millennia auf demselben Computer!

Wer sich also längere Passwörter mit weniger Zeichen besser merken kann: go for it!

2. Social-Engineering/Phishing, bei dem man soziale Medien, einen infizierten USB stick mit Keylogger, oder einen Link zu einer täuschend echten Seite verwendet um den Nutzer zur Eingabe des richtigen PW verleitet ohne dass er es mitbekommt. Dieser Vektor ist mittlerweile der deutlich häufigere und es reicht schon eine Unachtsamkeit, die selbst den besten Sicherheitsforschern schon passiert ist, und man hat den Salat.

Die dritte Methode wäre eine (unbekannte) Sicherheitslücke in der Twitter Software zu benutzen um so eine sogenannte „privilege escalation“ durchzuführen und Admin Zugang zu der Seite zu bekommen. Möglich aber unwahrscheinlich, weil das auf ein größeres und vor allem meldepflichtiges Problem bei Twitter hinauslaufen würde und dann die Konzentration auf zwei, relativ kleine, Twitteraccounts schon sehr ungewöhnlich ist.

@Thomas Melber

Das wird seitens Moskau immer wieder behauptet und sicherlich kann man damit einen guten Teil des russischen Internets „vom Netz nehmen“, aber das würde letztendlich der Russischen Propaganda nur schaden, weil man jetzt auch die Auslandsrussen die dem Regime mit Stimmungsmache helfen oder die ausländischen Kanäle wie RT nicht mehr adäquat versorgen kann, ohne dass man sich der Gefahr aussetzt dass der Schalter nur eine Luftnummer war.

Mit der momentanen Internettechnologie und -topologie ist das einfach nicht praktikabel. Möglich wäre das erst wenn man analog zu den alten Grenzübergängen auch nur bestimmte „Internetgrenzübergänge“ ins Ausland definiert und dann für jedes Paket das durch einen dieser Knoten rauscht eine Inspektion bis runter auf die einzelnen bytes macht. Das ist dumm, kostet Unmengen an Geld (Daten im Internet reisen seltenst als eine komplette Einheit) und wird durch simple VPNs und HTTPS mit verschlüsseltem DNS ausgehebelt. Die kann man natürlich auch verbieten, aber dass würde Spionage (auch gegenüber den eigenen Stellen) Tür und Tor öffnen.

Daher können Ideen von Politikern aller Colouer (und die gibt es ja nicht nur in Russland oder China), dass ein rein nationales Internet möglich, sinnvoll und erstrebenswert wäre, getrost in der Schublade „Schlechte Satire“ abheften.

@Romas

Daß die Bw und die MilOrg Bereiche in den sozialen Medien präsent sind ist ja i.O., ggf. noch die DSt. die einen hauptamtlichen LdI (Leiter der Informationsarbeit) mit kleinem Stab haben. Und natürlich die Personalgewinnung.

Aber weshalb müssen Einzelpersonen (z.B. die Insp) einen privat-dienstlichen Account auf Instagram, Twitter o.ä. haben? Ich würde das untersagen.

@Thomas Melber , ja Russland arbeitet afaik daran sich selbst komplett vom Internet abkoppeln zu können. Zumindest die breite Masse der Bevölkerung. Wobei ich davon ausgehe, auch dann wird es für sie Regierung und ausgewählte Personen/ Institutionen noch einen ungefilterten Zugang zum Rest der Welt geben. Sei es um mit Freunden Daten austauschen zu können oder weiter in sozialen Netzwerken trollen zu können.

Wenn eine Person nicht auf Twitter ist muss man nichtmal den Account hacken, dann kann man auch einfach einen Fake-Account anlegen.

Ich wäre sehr überrascht wenn der Hack mit großem Aufwand erfolgt ist, dafür ist das Ziel auch zu unspektakulär. Andererseits wäre ich nicht überrascht wenn herauskommt dass da auch bestehende Sicherheitsvorgaben nicht umgesetzt werden. Wenn es als Warnschuss zu mehr Vorsicht führt wäre es am Ende vielleicht sogar eine gute Sache.

@Ruhrpottpatriot:

Danke für fie Erläuterungen.

Ich hatte aber recht simpel gedacht, dass man schlicht die Internetknoten die Daten von und nach Russland schicken abschaltet. Da gibt es doch richtig physische Verbindungen.

Aber gut bei den vielen Putin Freunden im Westen bringt das eh nix. Ist ja wie bei Erdogan, den tollen Führer zu Hause wählen, weil man nicht unter dem leiden muss und unsere freiheitliche demokratische Grundordnung ablehnen.

@Dominik

Theoretisch wäre das in der Tat möglich, denn irgendwo muss man ja die Grenze passieren. In sofern ist die Idee aus Sicht eines Laien erstmal valide. Das Problem dass dabei entsteht ist folgendes: Jeder Internetknoten, vom kleinen Heimrouter bis hin zu großen Verteilern wie DE-CIX sind so gebaut dass sie die Route zum Ziel nicht kennen, sondern immer nur bis zum nächsten Knoten, welcher dann das Paket weiter leitet bis man irgendwann angekommen ist. Aber genau das macht das Internet (welches ja als Kommunikationssystem für einen Nuklearkrieg entwickelt wurde) so resilient. Eigentlich findet man immer eine Route zum Ziel. Die Geschwindigkeit mag unterirdisch sein, aber Hacking braucht seltenst die Datenraten von Netflix und Co. (wir reden hier über wenige mB/s, wenn nicht kB).

D.h. man müsste jeden einzelnen Übergang — physisch — trennen, Satellitentelefone abschalten und die Funkmasten an der Grenze rückbauen. Sicherlich möglich ist das alles, aber man muss sich auch fragen, ob das sowohl ökonomisch als auch militärisch sinnvoll ist.

Deshalb sollte man den Twitter „Hack“ (der wahrscheinlich kein Hack im Sinne einer strengen Definition der IT-Sicherheit war) auch nicht überbewerten. Social engineering ist gerade in Gesellschaften die den Sprung von „analog“ auf „digital“ machen das größte Problem, einfach weil ein Groß der Nutzer die Sicherheitskonzepte nicht kennt und unterbewusst anwenden kann. Damit meine ich noch nicht einmal die Generation Ü60, die so etwas nie gelernt hat, sondern auch die Generation U25, die ihr ganzes Leben auf Twitter/Instagram/etc. ausbreitet. Letztendlich gilt auch hier: Je weniger Daten ich erzeuge um so weniger kann auch futsch gehen. Das heißt nicht, dass wir uns vom Internet abkoppeln sollten, sondern, dass jeder sich überlegen sollte OB und WAS gepostet wird.

Außerdem muss man immer wieder (und das ist leider ein Kampf gegen Windmühlen), auf Passwortdisziplin und geltende Sicherheitsrichtlinien hinweisen. Ich kann verstehen, dass man sich nicht dutzende oder gar hunderte Passwörter merken (dafür gibt es Passwortmanager wie Bitwarden oder 1Password; Leute nutzt die und gebt auch mal die 10€ im Jahr dafür aus!), oder ständig sein Handy für die 2-Faktor Authentifizierung zücken möchte, aber es ist, wie das hier vorliegende Beispiel zeigt, nun mal notwendig.

Und wenn etwas passiert, dann unaufgeregt schauen woran es gelegen hat und evtl. Richtlinien ändern und Nutzer schulen. Das klingt zunächst total dumm und geht auch sicherlich am Bedürfnis einiger vorbei die „jetzt“ und „sofort“ Aktionen fordern. Aber IT-Sicherheit funktioniert am besten wenn man keine operative Hektik veranstaltet.

Natürlich sollte die BW sich auf keinen Fall aus Social Media zurück ziehen, denn ansonsten füllt der Gegner den Raum, wie wir gerade alle in Echtzeit beobachten können. Ob nun der InspHeer einen eigenen Account braucht, oder ob er seine Tweets auf den Account des Heeres nicht signieren kann, darüber kann man sicherlich diskutieren. Aber präsent muss man sein, und nicht nur auf einem Nischenprodukt wie Mastodon, sondern da wo die meisten Nutzer sind: Twitter, Facebook und YouTube.

@Ruhrpottpatriot

Danke für die ausführliche Antwort. Ich denke mal, dass nur wenige Menschen in der Lage sind, sich 20-stellige Passwörter zu merken. Meine sind in aller Regel im 10 Zeichen Bereich und ich wechsele berufsbedingt alle 2 Monate. Falls ich es mal vergessen sollte erinnert mich unsere IT Abteilung (jetzt verstehe ich auch warum). Ich habe mir einfach angewöhnt meine privaten Passwörter im selben Rythmus zu ändern.

Es fragt sich natürlich, wer so einen Aufwand „mit Brute-Force auf einem Supercomputer“ treibt, um dann nicht mehr zu erreichen, als einen Twitter-Account zu hacken. Für mich stehen da Aufwand und Ergebnis in keinem Verhältnis. Es sei denn man wollte die IT Abteilung der Bundeswehr vorführen. Das erinnert mich eher an den Hollywoodstreifen „Hackers“.

Einem Mitarbeiter der Bundeswehr einen fingierten Datenstick mit Keylogger unterzuschieben, ist natürlich eine Möglichkeit. Setzt aber schon mehr und vor allem persönlichen Einsatz voraus. Man sollte meinen, dass die Bundeswehr ihre Mitarbeiter dahingehend schult, die älteste Sicherheitsregel für Datenträger gegen Viren zu beachten (Vermeide häufigen Datenträgerverkehr mit wechselden Partnern).

Wenn man bei der Bundeswehr tatsächlich davon überzeugt ist, auf Social Media Plattformen präsent sein zu müssen, dann könnte man das aber auch bestimmt anders aufziehen. Zum Beispiel, in dem nur Tweets auf dem Account zu sehen sind, die vorher eine interne Authentizitäts Prüfung durchlaufen haben. Die kann man ja so streng handhaben, wie man das für nötig hält.

Der erfolgreichste Hack ist auch immer noch der, bei dem die gehackte Seite gar nicht gemerkt hat, dass sie gehackt wurde. So gesehen sind Angriffe auf Twitter Accounst nicht mehr als eine Unfreundlichkeit.

Also cool bleiben und unsere IT Leute machen lassen.

@Ruhrpottpatriot

Es gibt deutlich mehr als nur die zwei dargestellten Angriffsvektoren, z.B. SQL-Injections, Cross-Site-Scripting, grobe Programmierfehler in einem Teil der Anwendung, etc.

Das BSI macht mit dem IT-Grundschutz eigentlich schon mal ganz gute Arbeit. Ziel des IT-Grundschutzes ist es auch nicht, dass man immer auf dem allerletzten Stand der Technik ist. Das wäre zu viel erwartet. Sauber angewendet, hilft der IT-Grundschutz eher in die Breite zu denken und möglichst bei allen Aspekten ein brauchbares Schutzniveau hin zu bekommen. Beispiel: Man kann eine tolle Passwort-Policy und 2-Faktor-Authentifizierung in einer Web-Anwendung implementieren. Wenn ich aber irgendwelche schlecht gepflegten (3-Party-)Plugins in meinem Content Management System nutze, schreibt mir der Angreifer aber unter umständen über eine SQL-Injection direkt in die Datenbank und braucht dafür gar keinen Login mehr.

Man muss sich nur mal ansehen, wie off-the-shelf Software entwickelt wird, um eine Vorstellung davon zu bekommen, wie löcherig diese ist. C/C++ sind seit Jahren in der Top 10 der beliebtesten Programmiersprachen, obwohl bekannt ist, dass man damit sehr leicht fehlerhafte Software schreiben kann. Alternativen wie Ada oder Rust sind schon lange auf dem Markt, werden aber in der Breite kaum genutzt. Microsoft Windows hat eine Diagnosefunktion, die remote erreichbar ist und das Ausspähen des kompletten Rechners ermöglicht (einfach mal Sisiphus beim BSI suchen. Die Liste kann man beliebig so weiter führen. Fakt ist doch, dass die Hersteller kaum Haftung übernehmen müssen, wenn sie shitty Software auf den Markt bringen. Die Guidelines des BSI sind gut, aber was es eigentlich braucht wäre ein Produkthaftungsgesetz, welches schlechte Software-Entwicklungsprozesse und Designentscheidungen sanktioniert. Aber wir schaffen es ja noch nicht mal Unternehmen zu bestrafen, die illegal Nutzerdaten klauen.

Fazit: Der BSI IT-Grundschutz ist aufwändig aber echt gut. Nur kann man auch mit dem IT-Grundschutz nix mehr reißen, wenn man in der Organisation dazu gezwungen wird schlechte Software einzusetzen.

@Schlammstapfer

Genau weil sich Menschen schlecht (viele) Passwörter mit 20 Stellen merken können sind Passwortmanager so wichtig. Denn dann muss sich jede Person nur eins merken, dass dann natürlich regelmäßig geändert werden muss. Zwei Monate sind dabei sicherlich übertrieben, aber zwischen sechs und zwölf ist sicherlich drin. Das gute ist ja, dass die großen in dem Bereich ein self-hosting erlauben wie KeepassXC mittels shared file oder Bitwarden mittels eigenem Server. Insofern ist man als Unternehmen auch Datenschutzrechtlich vollkommen auf der sicheren Seite.

„Es fragt sich natürlich, wer so einen Aufwand „mit Brute-Force auf einem Supercomputer“ treibt, um dann nicht mehr zu erreichen, als einen Twitter-Account zu hacken“

Darum ging es mir nicht, habe das wohl etwas missverständlich ausgedrückt. Jetzt vielleicht etwas besser: Der Vergleich mit einem Supercomputer ist das Fußballfeld der IT-Sicherheit. Was nicht heißen soll, dass bei bestimmten Hochwertzielen wie dem Twitteraccount der BW (oder auch POTUS) man einen brute-force Angriff (der in echt natürlich andere Informationen einfließen lässt außer reines durchprobieren, aber das geht dann hier zu weit) nicht doch probieren kann, weil vielleicht wird das Passwort ja doch noch woanders verwendet — Menschen sind halt faul.

„Man sollte meinen, dass die Bundeswehr ihre Mitarbeiter dahingehend schult, die älteste Sicherheitsregel für Datenträger gegen Viren zu beachten“

Das wurde zu meiner Zeit schon gemacht, wenn bei den meisten Rechnern nicht das Anschließen von USB-Sticks und Festplatten nicht von vorne herein durch Gruppenrichtlininen unterbunden war.

Einer meiner IT-Sec Professoren hatte irgendwann mal ein Plakat mit einem Kondom und den Worten „You wouldn’t stick yours anywhere, would you?“ gezeigt. Total stumpf, banal und in der Rückschau auch sicherlich sexistisch; aber die Nachricht hat verfangen.

„Wenn man bei der Bundeswehr tatsächlich davon überzeugt ist, auf Social Media Plattformen präsent sein zu müssen, dann könnte man das aber auch bestimmt anders aufziehen.“

So funktioniert Twitter aber leider nicht (oder andere soziale Medien wie Facebook und Youtube). Wer Zugriff auf den Account hat kann Tweets absetzen, aus genau dem Grund ist die Sicherheit des Accounts an sich so wichtig.

@Hermann

Natürlich gibt es mehr als diese Zwei und ich hatte auf diese im ersten Post etwas hingewiesen. Nur ich wollte auch die Zielgruppe beachten, weil die wenigsten hier mehr als Grundkenntnisse in der IT-Sicherheit haben und mit den Worten „SQL-Injection“, „Cross-Site Scripting“ wenig anfangen können. Ich halte diese Vektoren auch für eher unwahrscheinlich, weil wie oben schon angesprochen dass eine deutlich längere Meldekette von Twitter an die Behörden nach sich ziehen müsste, die bis jetzt aber nicht erfolgt ist. Wenn wir natürlich in den nächsten Wochen und Monaten davon was hören, dann nehme ich alles zurück.

Ansonsten: Völlig d’accord. Die besten Richtlinien nützen nichts wenn die Software Mist ist; aber eine löchrige Hose ist immer noch besser als keine Hose.