IT-Sicherheitschef der Bundeswehr testet eigene Truppe mit gefälscher Amazon-Mail (Neufassung)

Der IT-Sicherheitschef der Bundeswehr hat die eigene Truppe mit einer angeblichen E-Mail des Online-Händlers Amazon getestet: Soldatinnen und Soldaten wurden aufgefordert, für einen vorgeblichen Gutschein Name, Dienstgrad und Ausweisnummer anzugeben.

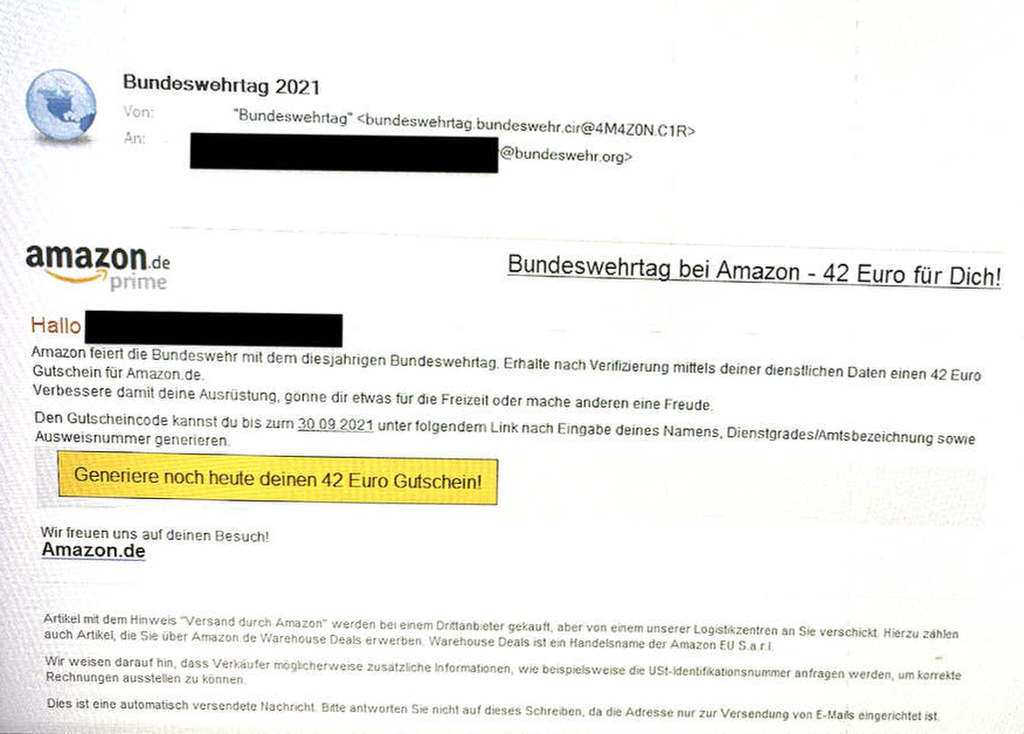

Bei Soldatinnen und Soldaten gingen am (heutigen) Dienstag E-Mails ein, die vorgeblich von Amazon stammen. Darin werden die Empfänger mit dem Hinweis Amazon feiert die Bundeswehr mit dem diesjährigen Bundeswehrtag aufgefordert, für einen Gutschein über 42 Euro Ihren Namen, Dienstgrad oder Amtsbezeichnung und die Ausweisnummer einzugeben (siehe Screenshot oben). Der Gutschein sollte über einen Link in der Mail generiert werden.

Inzwischen ist klar, dass diese Mail von der Bundeswehr selbst stammt. Das Kommando Cyber- und Informationsraum (CIR) bestätigte, dass der Chief Information Security Officer der Bundeswehr (CISOBw), der stellvertretende CIR-Inspekteur Generalmajor Jürgen Setzer, diese Aktion initiiert hatte. Damit sollte in der Truppe Bewusstsein für die Gefahren von solchen Phishing-Angriffen geweckt werden. Allerdings hatte Setzer vorab nicht sein eigenes Presse- und Informationszentrum informiert, das bei der ersten Anfrage nach diesem scheinbaren Angriff keine Kenntnis von der Aktion hatte.

Auffällig war in diesem Fall, dass die E-Mails mit dem Angriffsversuch nicht an allgemein bekannte Mailadressen von Bundeswehr-Dienststellen versandt wurden, sondern gezielt an die Namens-bezogenen Adressen einzelner Soldatinnen und Soldaten. Da die Bundeswehr selbst diese Mails versandte, ist natürlich klar, dass dem Auftraggeber dieser Aktion die Adressen bekannt waren.

In der Truppe gilt die klare Weisung, solche Mails unmittelbar zu löschen. Deshalb ist auch unklar, wie viele Soldatinnen und Soldaten überhaupt mitbekommen haben, dass es eine Eigenaktion der Streitkräfte war.

Nachtrag: Auf Nachfrage die offizielle Mitteilung des Kommandos CIR dazu:

Bei der initiierten Mail vom 27.09.2021 an die Angehörigen der Bundeswehr handelt es sich um eine interne Sensibilisierungsmaßnahme der Bundeswehr. Initiator der Phishing-Kampagne ist der zum Kommando Cyber- und Informationsraum gehörige CISOBw (Chief Information Security Officer der Bundeswehr).

Die Nutzer der IT-Systeme in der Bundeswehr haben alle einen sehr unterschiedlichen Ausbildungs- und Wissensstand zum Thema Informationssicherheit. Im Rahmen der nun durchgeführten IT-Awareness-Ausbildung soll bei den Angehörigen der Bundeswehr das Bewusstsein für Gefahren und die Bedrohung für die Bundeswehr sowie auch im privaten Umfeld geschaffen werden. Dabei ist es von großer Wichtigkeit Nutzer auf allen Ebenen in Ihrem Verantwortungsbereich zu erreichen. Zusätzlich werden so Meldewege in der Bundeswehr überprüft und Erfahrungen gesammelt zur Reaktion der Organisation Bundeswehr auf solche Mails.

(Diese Neufassung ist eine KORREKTUR des vorangegangenen Eintrags.)

@Lehrer

Ich gehe mal davon aus das das Sarkasmus war! Wenn nein, dann fehlen mir die Worte für diese Frage.

@Mr.Riös sagt: 04.10.2021 um 10:09 Uhr

„So lange Kameraden in Uniform, DG und Klarnamen auf TikTok ihre Truppenzugehörigkeit zelebrieren und damit eine CHINESISCHE SocialMedia-Plattform nutzen, sind solche Phishing- Mails irrelevant.

Es dankt herzlich das Chinesische Ministerium für Staatssicherheit.“

Ich würde da widersprechen. Es ist erklärtes Ziel des BMVg das Engagement von Bw-Angehörigen in den sozialen Netzwerken zu erhöhen und dabei auch und gerade die Erkennbarkeit als Soldat zu steigern.

Ich halte das nicht nur für legitim, sondern für längst überfällig. Andere Staaten sind uns da Jahre voraus.

Und wenn CHN an der Identität eines DEU Sdt interessiert ist, dann benötigt es dazu bestimmt nicht TikTok.

Unabhängig davon geht es ja bei der hier angesprochenen Sensibisierungs-Aktion eher weniger um die Aktivität von Nachrichtendiensten. Sondern vielmehr um eine allgemeine Sensibilität. Wenn diese geschaffen wurde, dann kann man darauf aufbauend auch über Vertiefung sprechen, aber zunächst einmal ist nicht der CHN Geheimdienst der Schwerpunkt. Ein Schritt nach dem anderen ;)

@Der Lehrer sagt: 04.10.2021 um 17:10 Uhr

„Mich würde mal interessieren, ob der Hauptpersonalrat über diese Aktion Bescheid wusste und sie gebilligt hat.“

Wenn ich richtig informiert bin, dann gibt es dazu feststehende Regelungen. Diese dürfte (das allerdings nur eine Vermutung) mit den zuständigen Beteiligungsgremien abgestimmt sein, bzw. zumindest deren Rechte gewahrt worden sein.

Ob für die konkrete Aktion eine erneute Beteiligung in Form einer „Zustimmung“ notwendig ist, wage ich ernsthaft zu bezweifeln.

@ Koffer

„Es ist erklärtes Ziel des BMVg das Engagement von Bw-Angehörigen in den sozialen Netzwerken zu erhöhen und dabei auch und gerade die Erkennbarkeit als Soldat zu steigern.“

Dazu bitte eine Quelle.

Nebenbei bemerkt: Also ich weiss ja nicht aber kein Soldat sollte GRUNDSÄTZLICH mit Namen und Gesicht egal auf welcher SocM Plattform auftauchen. Am besten noch n Selfie aus Mali mit ner taktischen Karte im Hintergrund?

Sorry aber ständig „Datenschutz“ schreien und dann überall in Uniform sein Gesicht in jede Cam zu halten ist halt ziemlich „dumm“.

Es gab mehrere kameraden, die ihre SÜ2/3 verloren haben bedingt durch SocM und der unkontrollierten Nutzung dieser.

Und das zu Recht.