Materialsammlung: Kommando CIR (Update: Kästchen)

Verteidigungsministerin Ursula von der Leyen hat am (gestrigen) Mittwoch das neue Kommando Cyber- und Informationsraum offiziell in Dienst gestellt. Und die Aufstellung des neuen, sechsten militärischen Organisationsbereiches – neben Heer, Luftwaffe, Marine, Streitkräftebasis und Sanitätsdienst – mit einem eigenen Inspekteur, Generalleutnant Ludwig Leinhos, war gleich von einem grundlegenden Irrtum in der öffentlichen Wahrnehmung begleitet: Nein, die Bundeswehr hat jetzt nicht 14.000 Cyberkrieger, sozusagen Hacker in Uniform, die vor ihren Rechnern sitzen und den Cyberwar (was auch immer das sein soll) führen.

Zu dem neuen Organisationsbereich gehört sehr vieles, was bislang als klassische Aufgabe von Streitkräften schon existierte, aber anderen Bereichen unterstellt war: Fernmelder, die für Kommunikationsverbindungen über Kabel und Satellit sorgen; die so genannte elektronische Kampfführung zur Störung gegnerischer Kommunikation; Aufklärung unter anderem mit elektronischen Mitteln; aber auch Maßnahmen zur Einflussnahme über Information, was bei der Bundeswehr Operative Kommunikation heißt. Und, da sind wir beim Aufreger-Thema, auch IT-Spezialisten, die eigene Netze absichern, aber auch in fremde Netze eindringen können.

Da ich gestern beruflich verhindert war und die Aufstellung nicht direkt begleiten konnte, zudem in vielen Medien sehr viel darüber geschrieben wurde, hier vor allem eine Materialsammlung:

Die Rede der Ministerin, mit der – erneuten – Begründung, warum die Bundeswehr ihre Aktivitäten auf diesem Feld in einem eigenen Organisationsbereich bündelt, hier von der BMVg-Webseite zum Nachhören:

… und ein Auszug aus dem (vorab veröffentlichten) Redemanuskript:

Im Weißbuch 2006 tauchte das Wort „Cyber“ genau ein einziges Mal auf. In unserem neuen Weißbuch 2016 kommt es 72 Mal vor, also rein rechnerisch auf jeder 2. Seite.

Das ist nur ein winziges Detail – aber es zeigt bildlich, wie stark das Thema Cyber und Digitalisierung die nächste Dekade beherrschen wird. Und es gibt kaum einen Bereichin der Bundeswehr, der davon nicht betroffen ist. Ob das die Logistik, die Mobilität, unsere Kommunikation in Deutschland wie im Einsatz oder fast alle unsere Waffensysteme sind.

Denken wir an den MedEvac-Hubschrauber in Mali, der nicht abhebt, ohne dass er an ein SAP-Programm angeschlossen wurde. Oder nehmen wir unsere neuen Fregatten der Reihe F125. Durch die Einführung einer weitgehenden Automation können wir bei diesen Schiffen die Besatzungsstärke auf fast die Hälfte reduzieren. Leistungsfähigere Schiffe, dank moderner Technik, trotz kleinerer Crew. Oder der Eurofighter, der allein 80 Computer an Bord hat und 100 km Kabel.

Aber durch diese Vernetzung und Technisierung sind wir auch verwundbarer gegen Cyber-Angriffe geworden. Die Angriffe auf unsere Systeme und Netze kommen täglich, unabhängig von Begriffen wie Frieden, Krise, Konflikt oder Krieg. Und sie kommen von unterschiedlichen Akteuren, Staatlichen wie Privaten. Sie sind automatisiert oder hoch differenziert und maßgeschneidert. Allein in den ersten 2 Monaten des Jahres wurden über 280.000 Ereignisse gezählt, die als Cyber-Attacken gegen die Bundeswehr gewertet werden können. Es geht von der einfachen Spionage, Datenklau über Zerstören bis Manipulieren und Beeinflussen.

Und um eins klarzustellen: Wenn die Netze der Bundeswehr angegriffen werden, dann dürfen wir uns auch wehren. Sobald ein Angriff die Funktions- und Einsatzfähigkeit der Streitkräfte gefährdet, dürfen wir uns auch offensiv verteidigen.

Bei Attacken auf andere staatliche Institutionen können wir immer im Rahmen der Amtshilfe tätig werden. In den Auslandseinsätzen ist die Lage klar. Hier bestimmen die Bundestagsmandate die Möglichkeiten – und Grenzen – das gilt selbstverständlich auch für den Cyberraum.

Und soweit es darüber hinaus noch rechtlichen Klärungsbedarf gibt, stehen wir ohnehin in engem Austausch mit den zuständigen Ressorts.

Dabei ist Cyber nur einer der wesentlichen Anteile im größeren Informationsraum. Die Vielfalt stellt uns tagtäglich vor neue Herausforderungen. Mit der hybriden Kriegführung in der Ostukraine haben wir einen Vorgeschmack bekommen. Und die Drohung eines virtuellen Kalifats ist keine leere mehr. Wir erinnern uns an den Bundestagshack ebenso wie an die Fake-News-Kampagne gegen die Bundeswehr in Litauen.

Vor allem der Begriff offensiv verteidigen und die damit verbundene (rechtliche) Unschärfe führte zu Kritik insbesondere aus der Opposition: Was genau ist damit gemeint? Auch die Ansage der Ministerin Wenn die Netze der Bundeswehr angegriffen werden, dann dürfen wir uns auch wehren ist nur scheinbar so eindeutig – denn ihre für Rüstung zuständige Staatssekretärin Katrin Suder hatte Anfang der Woche vor Journalisten erklärt, auch die Streitkräfte würden die Polizei rufen, wenn sie im Inland angegriffen würden. Da scheint es noch eine gewisse Grauzone zu geben (während in den Einsätzen, sagt die Staatssekretärin, die Mandatsregeln wie für jede andere Waffe gälten).

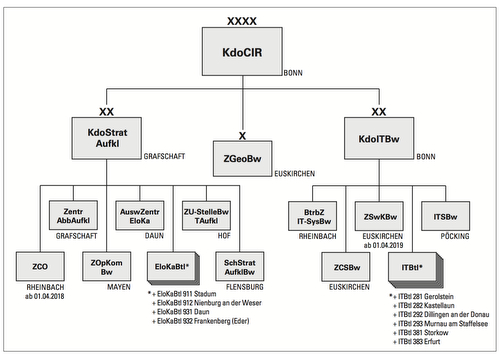

Die Struktur des Kommandos und was künftig alles dazu gehört hatte das Ministerium im Wesentlichen bereits im vergangenen Jahr festgelegt.

Update: Mehrere Leser hatten darauf hingewiesen (vielen Dank!), dass die Struktur gegenüber dem Plan des vergangenen Jahres ein wenig verändert wurde, deshalb hier ein aktualisiertes Organigramm (Klick führt zum pdf):

und auch die entsprechende Abteilung im Verteidigungsministerium war schon im vergangenen Jahr geschaffen worden.

Eine wichtige Aufgabe des neuen Inspekteurs und des Kommandos wird natürlich, die auch von der Industrie heiß umworbenen Spezialisten in der Informationstechnik für den Dienst in der Cyber-Truppe gewinnen zu können. Da geht es zum einen um die Bezahlung, zum anderen aber auch um die Frage, ob und wie echte Nerds mit ihren Kenntnissen für das Arbeiten in einer militärischen Kultur gewonnen werden können, die ihnen nicht nur fremd ist – sondern mit ihrer Bürokratie auch über das Militärische hinaus ein Umfeld schafft, das sie nicht unbedingt wollen.

Ein Fundstück zu dem kulturellen Spalt – ein Tweet von IT-Experten der Fraunhofer-Gesellschaft:

Was hört man da in der Tagesschau? Es gibt nen eigens komponierten #Cybermarsch für die #Cyberarmee ? Wow! #bundeswehr uftauftauftatata

— Fraunhofer AISEC (@FraunhoferAISEC) April 5, 2017

Der Kollege Christian Thiels hat bei tagesschau.de dazu was geschrieben (Kaum Krieger für die virtuelle Front), und der Spiegel hat einen Blick auf den neuen Cyber Innovation Hub der Bundeswehr geworfen.

Interessant wird dabei, wie die Personal-Strukturen der Truppe zu den Experten aus diesem Bereich passen. Dazu höre ich, bislang allerdings noch überwiegend als Gerücht, von grausigen Erlebnissen der Interessenten – die deshalb zurückgewiesen wurden, weil sie zwar Expertise haben, aber kein abgeschlossenes Studium vorweisen können (ob sie wenigstens als Reservisten dann einen Offiziersrang bekommen können, ist laut Suder noch nicht entschieden). Oder von einem Stabsoffizier, der zwar Diplom-Informatiker ist – aber von seinem Personalführer schlicht nicht auf einen Posten im CIR-Kommando eingeplant wurde, warum auch immer.

Das offensive Verteidigen und die Personalprobleme des neuen Kommandos Cyber- und Informationsraum, was wird eine Geschichte, die sich zu beobachten lohnt (und Hinweise dazu nehme ich gerne entgegen).

(Foto: Barett mit neuem Barettabzeichen Cyber- und Informationsraum (CIR) bei der Paradeaufstellung in Bonn am 5. April 2017 – Bundeswehr/Marcus Rott)

Kann mir bitte nochmal jemand kurz und bündig erklären was jetzt abgesehen von den höheren Personalkosten besser geworden ist wo ganz oben nicht mehr KdoSKB sondern KdoCIR steht und sonst nichts groß anders ist als vorher?

Na ja, der feuchte Traum von der „Führungsunterstützung aus einer Hand“ ist ja so ziemlich 10 Jahre alt, wenn ich mich an das Konzept des damaligen StAL FüS VII und seines Grundsatz-Marshall erinnere. Also, imho alter Wein in einem neuen (Sprach)Schlauch. Und so kann es nicht verwundern dass in diesem alten Wein auch ein paar „grausige“ Gerbstoffe (aka Faulstoffe) rumschwimmen . Merke: nicht jeder Wein wird mit dem Alter besser und mutiert zum „biochemischen Wundercocktail“ nur weil ich „Bio“ auf das Ettiket drucke.

Das mit dem biologischen Inhaltsstoffen in diesem neuen CIR-Weinschlauch wird in der Tat ganz interessant werden ;-)

Unterhaltsame Randnotiz: laut Bericht in der Bonner Lokalpresse (ich bin nicht sicher ob der Link hier erwünscht ist) wurde bei der Veranstaltung ein von Hauptfeldwebel Sebastian Middel komponierter „Cybermarsch“ gespielt.

Ich bin im Tagesbefehl darüber gestolpert, dass das neue Kdo in Bonn zentrale Ansprechstelle in Fragen der Cybersicherheit für andere Ressorts des Bundes und die Wirtschaft sein soll.

Jetzt habe ich ehrlicherweise die Entstehung dieses OrgBereichs nur mit einem halben Ohr verfolgt, daher bitte meine Frage zu entschuldigen, wenn bereits geklärt – aber wie ist denn dann die Zuständigkeit zum BSI o.ä. abgegrenzt?

„zentrale Ansprechstelle für andere Ressorts“ ist IMHO doch etwas anderes als „Amtshilfe im Falle eines Angriffs“.

@hanz

Das ist gar kein Randthema, sondern dürfte sehr direkt mit dem oben erwähnten cultural gap zwischen Militär und IT-Nerds zu tun haben…

Siehe dazu den oben nachträglich eingefügten Tweet – und diese Anfrage:

https://fragdenstaat.de/anfrage/partitur-des-cybermarsch/

(Aber der Link zur Lokalzeitung ist hier in der Tat aus bekannten Gründen nicht erwünscht.)

@ Chris

Die Antwort auf die Frage:“ Wie schaffe ich mit 1400 Soldaten einen 3-Sterne-Dienstposten?“!

Na, hoffentlich hat sich das BMVg die „Verwertungsrechte“ an dem Cybermarsch des Herrn

HFw gesichert. ;-) Oder den Marsch eingestuft ? Oh Mann, wat is dat kompliziert……..

Einfach zu köstlich…….

@chris | 06. April 2017 – 15:47

„Kann mir bitte nochmal jemand kurz und bündig erklären was jetzt abgesehen von den höheren Personalkosten besser geworden ist wo ganz oben nicht mehr KdoSKB sondern KdoCIR steht und sonst nichts groß anders ist als vorher?“

Hmm, ich glaube wir haben eine zusätzliche höhere KdoBeh geschaffen und können deswegen wieder einmal einige zusätzliche Oberstlt und StFw parken ;)

Grundsätzlich gibt es m.E.n. keinen echten Vorteil.

Vielleicht mit der Ausnahme, dass die SKB dadurch geschwächt wird und indirekt hierdurch möglicherweise die TSK wieder mehr Einfluss erhalten…

Werden die IT-Nerds und Cyberkriefer eigentlich auch von der BWI versorgt und können jetzt Spezialisten von der BWI dorthin wechseln?

Wer überwacht das Netz der Bw zukünftig? Die BWI oder Angehörige des CIR?

Ich kann keinen historischen Tag erkennen, sondern nu ein weiteres bürokratisches Monster. Nach der überflüssigen Streitkräftebasis schafft die schrumpfende BW einen 6. Inspekteur. Bei 495.000 Soldaten ist man noch mit 4. Inspekteuren ausgekommen……

Imme mehr Häuptlinge, immer wenige Indianer. Zwischen den 6 Inspekteuren sind erhebliche Reibungsverluste zu erwarten.

Früher hatte jede Division ihre eigenen Fernmelder. Jetzt gibt es im Heer fast keine Fernmelder mehr.

@Insider | 06. April 2017 – 16:09

Ihre Frage spiegelt, wenn ich das so sagen darf, ein weitverbreitetes Mißvertändnis im Zusammenhang mit CIR wieder. CIR hat nahezu NICHTS mit dem Tagesbetrieb der Friedens IT zu tun.

Genauso wenig übrigens wie die Abteilung CIT im BMVg etwas mit CIR zu tun hat.

CIR ist lediglich eine Marketing-Idee zur besseren Bezeichnung der Bündelung der militärischen Fm/IT/EloKa und aus Gründen die m.E.n. eher mit der notwendigen Größe für einen OrgBer zu tun hat und ein klein bißchen mit einer „philospophischen“ Frage (wirken im Informationsraum) hat man das dazu gepackt, was in anderen Staate als „military intelligence“ laufen würde…

Zu Ihren Fragen:

„Werden die IT-Nerds und Cyberkriefer eigentlich auch von der BWI versorgt und können jetzt Spezialisten von der BWI dorthin wechseln?“

Nein, grundsätzlich nicht. Ausnahmen gibt es natürlich immer, aber das eine ist ein Teil der Bundeswehr und das anderen ein privatwirtschaftlich organisiertes Unternehmen in öffentlichem Besitz.

„Wer überwacht das Netz der Bw zukünftig? Die BWI oder Angehörige des CIR?“

Hier gilt vermutlich ein teils-teils.

Die Netwerk-Stabilität für die „Friedens-IT“ ist grundsätzlich eine vertragliche Aufgabe der BWI (unter Aufsicht durch CIT im BMVg). Allerdings meine ich gehört zu haben, dass über CIR hier eine stärke Verknüpfung erfolgen soll.

@closius | 06. April 2017 – 16:14

„Bei 495.000 Soldaten ist man noch mit 4. Inspekteuren ausgekommen……“

Und davon sogar nur drei mit eigener TSK/milOrgBer. Der InspSan war ja lediglich für die SanAk, die BwKrhs und die ZInstMed zuständig…

Die im Text angedeuteten „grausigen Erlebnisse“ habe ich im Bewerbungsmarathon seit Anfang 2016 auch bereits verkosten dürfen.

Mit allem gebotenen Respekt vor den Kameraden bei „P“, kommt in die Schuhe oder lasst es.

Es gibt wahrlich genug Alternativen, bspw. im Sektor Verfassungsschutz.

PS: Dank an den Hausherrn für dieses Blog! Stets informativ, nüchtern und verlässlich.

Das oben abgebildete Organigramm stammt, wie richtig angemerkt, aus dem letzten Jahr. Inzwischen wurde ZGeoBw auf die 1. nachgeordneten Ebene des CIR gehoben. Auch ZOpKomBw könnte sich nach Vernehmen noch aus der Unterstellung unter KSA lösen.

Auf der 2. Ebene gibt es unterhalb des KdoITBw jetzt auch noch ein Zentrum für Softwarekompetenz (ZSwKBw), wie ZCSBw auch in Euskirchen.

Vielleicht hat jemand ein neueres Bild?

Ansonsten sehe ich die organisatorische Zusammenführung von klassischen militärischen Fernmelde- und IT-Aufgaben (die oft mehr zu Heer, Lw und Marine bzw. deren Waffensystemen gehört) mit reinen Informationsraum-Aktivitäten (Cyber-Attack, Cyber-Defence, OpKom) kritisch. „Cyber“ ist einen große trübe Soße geworden. Wer von „Cyber“ spricht“, kann jetzt vieles meinen oder unter dieser Flagge auch seine Partikularinteressen verfolgen („Hurra, was ich immer schon mal wollte, ist jetzt auch irgendwie Cyber).

M.E. sind die leitenden Damen und Herren im BMVg und den OrgBer aber auch ein wenig selbst schuld daran, dass man Ihnen viele (truppennahe) Fm- und IT-Aufgaben stufenweise und jetzt noch mehr weggenommen hat. Es waren halt Stiefkinder, die man glaubte haben zu können, ohne sich darum zu kümmern. Schlecht für Nachwuchsgewinnung. Das kann der neue OrgBer (und was sich darum rankt bis hin zu neuem Studiengang bei Bw-Hochschule) hoffentlich besser.

In anderen Fachzeitschriften gab es auch noch zu lesen, dass die Bundeswehr in der Beschaffung zukuenftig alles mit IT aus einer Abteilung loesen will um in einem 2-jaehrigen Zyklus die Hardware zu erneuer.

@TW Ich finde den Begriff „IT-Nerds“ hier leider schlecht getroffen, ich moechte Ihnen hier keine boese Absicht unterstellen, doch in der Vergangenheit wurden damit in der Regel eher abwertende Charakteristika konnotiert . In der gesamten Debatte um dieses Thema wurde der Begriff zu stark ueber seine Kapazitaeten genutzt. Ich denke wir sind uns alle einig, dass die Bundeswehr nach IT-Spezialisten sucht, was denke ich mal der angebrachtere Begriff waere..

@L.P. | 06. April 2017 – 17:26

„In anderen Fachzeitschriften gab es auch noch zu lesen, dass die Bundeswehr in der Beschaffung zukuenftig alles mit IT aus einer Abteilung loesen will um in einem 2-jaehrigen Zyklus die Hardware zu erneuer.“

Das hat aber NICHTS mit CIR zu tun. Damit ist vermutlich die Abteilung CIT des BMVg gemeint, die dem BAAINBw die strategischen Vorgaben bei der Beschaffung von IT machen soll.

CIT ist nicht CIR! Und hat übrigens auch inhaltlich nur wenig mit einander zu tun.

„die deshalb zurückgewiesen wurden, weil sie zwar Expertise haben, aber kein abgeschlossenes Studium vorweisen können“

Korrekt, der öffentliche Dienst schreibt für den gehobenen Dienst (A9/E10) zwingend einen Bachelor-Abschluss voraus. Für den höhern Dienst zwingend einen Master. Damit bekommen sie aber nunmal niemanden auf dem freien Markt, das Problem ist aber nicht Bundeswehr-Exklusiv.

Und solange nicht der TVöD (und damit auch der Rest der Bezahlung) angepasst wird, kann daran auch nichts geändert werden. Es hat schon seine Gründe, warum Kommunen reihenweise ihre IT in GmbH’s auslagern, um höhere Gehälter zahlen zu können.

@L.P.

Den Begriff Nerds habe ich hier ganz bewusst genommen. Es geht natürlich um IT-Spezialisten, aber eben auch um Profis, die in einer bestimmten Szene, um nicht zu sagen, Kultur zuhause sind, die mit Streitkräften eher weniger zu tun haben will – sei es aus ideologischen Gründen, sei es, weil sie die mit staatlichen Organisationen verbundene Struktur und Bürokratie als hemmend für erfolgreiche Arbeit betrachten. Darin liegt ja auch zum Teil die Herausforderung.

@Blackbox

Danke für die Blumen – und Details nehme ich gerne per E-Mail entgegen ;-)

Amüsant hier die negativen Kommentare der Besitzstandswahrer und ewig gestrigen zu lesen … 🤓

[War nur ne Frage der Zeit, bis die Debatte auf diesem Level ankommt. Aber so wird sie bitte nicht weitergeführt. T.W.]

@ klabautermann

Als Fortführung zum letzten Thread und ihrem Post… das ganze Thema RoE und „Inherent Right of Self Defence“ hat im Bereich Cyber zwar seinen Platz, muss aber gänzlich neu interpretiert werden.

Bestens Beispiel: Ihr „Gegner“ fährt einen DDoS-Angriff mittels Botnetz auf ihre Systeme. Eine „offensive Verteidigung“ dagegen müsste den Botmaster treffen. Da ein „Hacken“ des Systems aber zu zeitaufwändig wäre um es lahm zu legen, müssten Sie ebenfalls mit einem DDoS-Angriff reagieren. JEDE Verteidigung dieser Art zieht auch unbeteiligte Teile der Netzinfrastruktur in Mitleidenschaft – der „Kollateralschaden“ steht somit in keinem Verhältnis zum Angriff und damit ist juristisch gesehen das Problem wieder komplett.

Die Bundeswehr hat „Schädigungsbefugnis“ gemäß Genfer Konvention gegen andere Kombattanten, d.h. so lange nicht nachgewiesen ist, dass ihre Angreifer auch Kombattanten sind, wird die Bundeswehr im Inland tätig. Die Abwehr des Angriffs wäre so gesehen erst mal Aufgabe der Polizei,

„Sobald ein Angriff die Funktions- und Einsatzfähigkeit der Streitkräfte gefährdet, dürfen wir uns auch offensiv verteidigen.“

Gibt es Berichte, ob man bei SAP und KPMG die Drohung verstanden hat?

@TW Ihr Einwand ist auf jeden Fall gerechtfertigt, doch wuerde ich was sie als „Nerds“ charakterisieren in der offensive Kapazitaet verordnen fuer die es einen. sehr unklaren rechtlichen Rahmen gibt.

Ein Geraet richtig zu „hacken“ erfordert den Sourcecode, bzw dessen Schwachstellen auseinanderzunehmen. Bei militaerischem Geraet wuerde das bedeuten den Source Code durch den BND beizubringen und mit diesem dann in einer virtuellen Umgebung zuerst „rumzuspielen“ bevor man ihn dann an dem realen Geraet ausprobiert oder direkt einsetzt. Fuer solche Aktionen sehe ich jedoch a) keinen rechtlichen Rahmen und b) keinerlei politischen Willen.

Ich kann die Bundeswehr hier verstehen, doch wuerde ich es fuer rechtlich „sauberer“ halten wenn solche Kapazitaeten beim BND vorgehalten wuerden und die BW bei der Defensive bleibt und es einen regen Austausch zwischen beiden Seiten durch regelmaessige Arbeitsgruppentreffen, Seminare etc. gibt.

@DeltaR95 Um auf Ihr Beispiel des Botnetzes einzugehen..

Die BW muesste hierfuer ein eigenes Botnetz von Internetvernetzten Geraeten vorhalten was man an sich schwerlich mit einem Verteidigungsauftrag vereinen koennte (man muesste erst abertausende wenn nicht hunderttausende an Geraeten mit der Software infizieren um diese dann spaeter aktivieren zu koennen.)

@ L.P.

Absolut korrekt, deswegen sind wir ja bereits im Nachteil… die Spielwiese Cyber ist nicht so durchregelt und mit Konventionen überwacht, wie die bisherigen Schlachtfelder. Das muss mancher erst noch begreifen…

Was mir nicht gefällt ist eine für mich spürbare Simplifikation dergestalt, als das sich die Ministerin hier auf die Streitkräfte beschränkt mit den Angriffen aus der Datenwelt …

Infrastruktur, Energieanlagen, medizinische Betreuung ? In unserer zunehmend weiter sich vernetzenden Welt steht deutlich mehr als Angriffsziel auf einer targeting-list, oder ?

Selbst der NATO Generalsekretär attestierte 500 Angriffe pro Monat auf die NATO aber als Schmankerl bemerkte er die Mehrzahl sei staatlichen Ursprungs !!!

Wenn Staaten Cyber gegen NATO können, dann auch erst recht gegen Staaten , oder ???

Wer verteidigt dann wann wen und (natürlich die wiederkehrende Frage) auf welcher rechtlichen Basis und womit ? Wir reden von deutlich größeren Dimensionen als nur einem Org-Bereich der Bw !!!

Kann mir mal jemand erklären wie viele IT-Spezialisten man benötigt um das Netz der Bundeswehr abzusichern? Vor allen Dingen, wer hat das bisher gemacht? War das bisher schlecht?

Warum benötige ich dafür auf einmal eine eigene TSK?

(außer DP A15 und höher zu begründen) Und haben wir Leute in dieser Ebene, die über entsprechende Expertise verfügen?

Interessant an dem neuen Bereich ist aus Sicht der Friedensforschung auch, dass die bislang eher als Randnotiz behandelte CNO-Einheit plötzlich mit 20 weiteren DP zu einem Zentrum für Cyberoperationen aufgewertet wird. Dazu passt leider auch, dass Frau von der Leyen seit kurzem plötzlich sehr direkte von offensiven Fähigkeiten spricht. Leider hat das BMVg bislang noch nicht erläutert, welche Regeln diesen neuen offensiven Soldaten auferlegt werden. Der andauernde Verweis auf die Berücksichtigung des Parlamentsvorbehalts erklärt nämlich leider gar nichts, da Aufklärung und Wirken im Cyberspace sehr andere Voraussetzungen und Funktionsprinzipien unterliegen.

Für mehr erlaube ich mir auf cyber-peace.org zu verweisen

@Insider | 06. April 2017 – 18:26

„Warum benötige ich dafür auf einmal eine eigene TSK?“

1. OrgBer. TSK sind und bleiben nur H, Lw u. M

2. Marketing ;)

@Thomas Reinhold | 06. April 2017 – 18:52

„Interessant an dem neuen Bereich ist aus Sicht der Friedensforschung auch, dass die bislang eher als Randnotiz behandelte CNO-Einheit plötzlich mit 20 weiteren DP zu einem Zentrum für Cyberoperationen aufgewertet wird.“

Naja, hoffentlich wird es dabei nicht bleiben. 20 ist ja (unter Berücksichtigung von Urlaub und Arbeitszeitregelung) nichts…

„Dazu passt leider auch, dass Frau von der Leyen seit kurzem plötzlich sehr direkte von offensiven Fähigkeiten spricht“

Wieso „leider“? Keine Armee kann ohne offensive Fähigkeiten ihre Aufträge erfüllen.

Ich denke seit der Fernsehserie The Big Bang Theory ist der Begriff Nerds nicht mehr als negativ anzusehen oder zu charakterisieren.

Einen Studienabschluß zu verlangen für Nerds ist Unsinn, weil Nerds können etwas, egal ob sie es offiziell gelernt haben oder es sich selbst beigebracht haben und das Beste Beispiel ist der reichste Mann der Welt, der hat Microsoft gegründet, aber sein Studium geschmissen.

SER | 06. April 2017 – 18:18

Die meisten Antworten auf Ihre Fragen finden Sie, wenn Sie einfach die Begriffe BSI und Common Criteria suchen.

Das BSI ist in Deutschland für den Schutz der IT-Infrastruktur und den Schutz deutscher Geheimnisse zuständig … auch wenn die Geheimnisse bei der Bundeswehr zu finden sind. Die neue TSK wird, wie alle anderen auch, durch den Bundestag „in Marsch“ gesetzt. Das „Gefechtsfeld“ dieser TSK, befindet sich sicher auch nicht in Deutschland.

@closius | 06. April 2017 – 19:07

„Einen Studienabschluß zu verlangen für Nerds ist Unsinn,“

Das kommt darauf an, was ich mit Ihnen vorhabe. Wenn ich sie zu zivilen (durch spezielle, noch zu schaffende bzw. zu erhöhende Zulagen) gut bezahlten Angestellten machen will, dann in der Tat.

Wenn ich aus Ihnen Beamte oder Offiziere mache will sicher nicht. Denn hier gilt immer noch die Gleichheit vor dem Gesetz.

Es sei denn wir würden etwas wie eine spezielle „Laufbahnprüfung für Nerds“ einführen. Sozusagen eine Programmierprüfung oder eine Hackerprüfung.

Aber wozu? Solche Spezialaufgaben vergebe ich an Zivilisten. Diese müssen dann auch kein IGF/KGV erfüllen und können gerne eine BMI 30+ haben.

Aber diese können dann natürlich keine Leitungsaufgaben übernehmen, sondern sind lediglich (gut bezahlte) Sachbearbeiter.

Darüber hinaus schadet sicherlich auch für den durchschnittlichen „Nerd“ eine solide Ausbildung (akademisch für die Offiziere/Beamte gehobener/höhere Dienst, bzw. beruflich für die Fw/Beamten mittleren Dienst) keinesfalls.

Auch Cyber will gelernt sein ;)

@Heiko Kamann | 06. April 2017 – 19:07

„Die neue TSK wird,“

–> milOrgBer

TSK sind und bleiben H, Lw u. M

Es wird immer wieder geschrieben, daß auch das MilNW zum neuen MilOrgBereich gehören wird – bisher sind dies SchStrat und das KSA.

Wie sieht das mit dem MilNW Personal in der Truppe, in den UTB, aus?

Koffer | 06. April 2017 – 19:26

Na, wenn Ihnen das so wichtig ist … hauptsache Schuhputz, ist schon klar.

@Koffer an sich hat das was Sie ansprechen schon Sinn. Aber muss man halt sagen, dass der „Durchschnittsnerd“ fuer so was eventuell nicht geeignet ist, da man hier eher die 10x Programmierer sucht (In der IT ist ein 10x Programmierer, der so gut ist, dass er 10 Durchschnittsprogrammierer ersetzt) welche auch die bahnbrechende Idee haben um den Hack am Ende zu realisieren.

Zudem muss man auch mal in den Raum werfen, dass Hacker, welche privat schon Erfahrung gesammelt haben, sich auf der illegalen Seite bewegt haben und man daher vor einer Bewerbung eine Strafamnesie durchfueren muesste. Bei normalen Informatikabsolventen duerfte das Wissen sich in ein fremdes Geraet zu hacken gegen 0 gehen.

@Koffer Und um nochmal auf Ihre „Laufbahnpruefung fuer Nerds“ zurueckzukommen. Diese gibt es bereits in der freien Wirtschaft. Ueber die letzten Jahre wurden standardisierte Verfahren entwickelt um die Programmierfaehigkeiten beurteilen zu koennen.

@Heiko Kamann | 06. April 2017 – 19:48

„Na, wenn Ihnen das so wichtig ist“

Nicht mir, vielmehr sind solche Dinge für die Bundeswehr wichtig. ZSan, SKB und CIR sind grundsätzlich zur Unterstützung der Operationsführung durch die TSK bestimmt. Das ist ein entscheidender Unterschied im Auftrag.

Darüber hinaus haben die TSK eine eigene Offizier und Unteroffizierausbildung und eine gesonderte Personalführung. All das ist für CIR weder vorgesehen, noch notwendig, noch zielführend.

„hauptsache Schuhputz, ist schon klar.“

?!?!

@L.P. | 06. April 2017 – 19:50

1. Denke ich benötigen wir dringend beides.

2. Kann ein solches „Ausnahmetalent“ aber ohne formale Qualifikation dann halt kein Beamter werden (das muss es aber auch gar nicht! Warum ich?!) und selbstverständlich auch kein Offizier (denn hier müssten ja ganz andere Voraussetzungen gegeben sein. Ich sage nur mal als Beispiel EK1, der für die HeeresOffz wieder neu eingeführt wurde.

Aber warum sollten wir uns mit solchen Fragen überhaupt aufhalten?! Warum sollten wir uns bei den Ausnahmetalenten an Laufbahnvorschriften binden? Dafür gibt es doch viel bessere Lösungen.

Für den „Tagesbetrieb“ hingegen ist eine solide Bildung bzw. Ausbildung absolut ausreichend (vermutlich sogar besser, aufgrund der formalen Schulung in den Denk- und Handlungsmustern) und genau hier können wir dann wieder Beamte und Offiziere gut gebrauchen… Und bei den Führungs- und Organisationsaufgaben natürlich erst recht.

@Thomas Melber: „In der Truppe, in den UTB“ passt nicht. Mit dem UTB ist die Gesamtheit aller Uniformträger (alos Menschen) gemeint, also auch die im OrgBer P oder MilOrgBer SKB. Wenn Sie den MilNW-Menschen im MilOrgBer z.B. Lw meinen, dann zeigt dieses, dass die natürlich auch zum MilOrgBer Lw gehören. Genauso wie ein PersFw im MilOrgBer Heer kein Angehöriger des OrgBer P ist.

Die MilOrgBer-Angehörigkeit bezeichnet die Zugehörigkeit zu einer Einheit, die dem MilOrgBer z.B. CIR zugeordnet ist.

[Von Zeit zu Zeit erinnere ich gerne daran, dass das hier kein internes Rundschreiben der Truppe ist und Abkürzungen deshalb auch gerne mal ausgeschrieben werden können. Buchstaben stelle ich bei Bedarf gerne zur Verfügung. T.W.]

L.P. | 06. April 2017 – 18:03

> Die BW muesste hierfuer ein eigenes Botnetz von Internetvernetzten Geraeten vorhalten

vielleicht eine Erklärung für die Forderung der Bundeswehr mehr IPv6-Adressen zu kriegen, als die RIPE an einen Nutzer abgibt, der kein plausibles Nutzungskonzept darlegt?

„Ein /32–CIDR-Adressblock, wie ihn die britischen Kollegen beim RIPE beantragt haben, reicht uns nicht“, sagte Jörg Wellbrink, im Verteidigungsministerium für das Kommunikationssystem der Bundeswehrnetzes zuständig, gegenüber heise online.

Ein /32-Netz in der IPv6-Welt sind über 4 Milliarden /64-Netze als kleinste routebare Einheit, in die einzelnen Segmente lassen sich dann reichlich DDoS-Raspberries (o.ä.) reinstellen.

@renke: Sie wissen, wofür das erste D in ddos steht? m(

@LP: Das man sich als Hacker (gilt auch für einfache Administratoren) schon im Graubereich bewegt, liegt an dem Pfusch, der mit dem 202a…c verbrochen wurde.

Das heißt aber nicht, daß man hacken nicht auch legal an der Uni lernen kann.

Lediglich der Besitz der Dual-Use Tools ist problematisch.

Ich sehe die Aufstellung CIR als Beginn, dieser neue OrgBer wird voraussichtlich schrittweise einige Freiheiten bekommen wie z.b. eine“Personalhoheit“ und „Budgethoheit“ um die dargestellten Besonderheiten des Cyberraum besser „bearbeiten“ zu können. Der Hausherr deutet es ja auch an, es bleibt interessant und es steht eine spannende Entwicklung an

@Grashüpfer | 06. April 2017 – 21:33

„dieser neue OrgBer wird voraussichtlich schrittweise einige Freiheiten bekommen wie z.b. eine“Personalhoheit“ und „Budgethoheit““

Das halte ich für ausgeschlossen.

Die Budgethoheit liegt beim Bundestag und im BMVg im der Abteilung Haushalt und Controlling. Beschaffung wiederum wird im Rahmen Rüstungsboard entschieden und für IT durch CIT vorbereitet und vermutlich durch AIN (bzw. nachgeordnet Bereich) umgesetzt.

Das BMVg wird nie und nimmer Beschaffung und Geld auf einen OrgBer abschichten.

Nebenbei würde das die Abteilung CIT schwächen (das aber ja gestärkt werden soll), denn CIR wird ja von FüSK und vom GenInsp geführt.

Auch hinsichtlich Personal halte ich das für ausgeschlossen. Solange das BAPersBw die Personalführung für das gesamte militärische Personal macht und einen Großteil des zivilen Personals wird keinesfalls ein OrgBer das übernehmen können.

Zudem wäre es für die Kameraden (vor allem die Offiziere) da auch gar nicht gut, weil sie dann karrieretechnisch dann bei CIR gefangen wären und da die allermeisten ja gar nichts mit „Cyber“ zu tun haben, sondern MilNW oder Fernmelde/IT sind, wäre das tödlich für deren Karriere.

Abschließend noch ein Hinweis: ich glaube hier wird in CIR zu viel hinein interpretiert.

Es ist im wesentlichen ein ganz normaler, militärischer Organisationsbereich zur Unterstützung von Operationen. Nur ein ganz, ganz, ganz kleiner Teil ist speziell „Cyber“ und nur für diesen müsste man irgendwelche Sonderregeln/Mechanismen einführen. Ich vermute der Teil „Cyber“ dürfte anfangs bei CIR unter 1% liegen und auch langfristig nicht über 10% steigen.

Jetzt kommt natürlich vielleicht die Frage: und warum dann der ganze Aufwand?

–> Marketing ;)

@Koffer:

„Leider“ aus dem Grund, dass die Aufrüstung bei offensiven Cyber-Wirkmitteln (personell und technologisch) sehr viel Gefahren- und Eskalationspotential birgt, insbesondere angesichts des völligen Fehlens etablierter völkerrechtlicher Regelungen zum Do’s and Don’ts in dieser Domäne. Damit trägt die Bundeswehr in keinem Fall zu einer Beruhigung der Aufrüstungsspiralen in dieser Domäne beiträgt.

Ich habe das hier mal näher ausgeführt.

http://cyber-peace.org/2017/04/06/offensive-cyber-faehigkeiten-und-befugnisse-bei-der-bundeswehr/

@Koffer

Sie haben Recht. Aber ob OrgBer oder TSK, es bleiben zuviel neue Stäbe und Reibungsverluste. Und gerade bei diesem OrgBer befürchte ich, dass aufgrund des besonders Auftrages und dem Hype der darum gemacht wird, hier ein „elitärer“ Club entsteht, mit dem die Zusammenarbeit nicht einfach wird.

@koffer, sie haben natürlich recht, das sind aktuell die Fakten. Nach meiner persönlichen Einschätzung werden in den nächsten Jahren allerdings Dinge gehen bzw. Anpassungen von hergebrachtem erfolgen, die wir uns heute noch nicht vorstellen können.

@Insider | 06. April 2017 – 21:39

Warum sollte es?

Ja, wenn es nur um ein „Cyberkommando“ mit sagen wir einmal die Liegenschaften und 1.000-2.000 Mann ginge, dann würde ich den Bedarf für Sonderregelungen verstehen und sähe auch wenig Probleme diese zu realisieren (das Bundessprachenamt oder GeoInfo hat solche Sonderregeln ja auch beim Personal und für IT könnte man es bei solche überschaubarem Spezialbereich auch locker genehmigt bekommen.

Aber wir reden hier über über 13.000 Mann an zahllosen Standorten, die überwiegend „ganz normal“ sind. Warum sollte man hier Sonderregeln einführen? Das schadet doch allen nur (und vergrößert auch noch den Wasserkopf, denn dafür müssten ja eigenen Personal- und Beschaffungsämter nur für den OrgBer geschaffen werden).

@Insider | 06. April 2017 – 21:39

Fehler meinerseits!

Ich wollte @Grashüpfer | 06. April 2017 – 21:56 schreiben!

In Bezug auf Ihren Post:

„Aber ob OrgBer oder TSK, es bleiben zuviel neue Stäbe und Reibungsverluste.“

Stimmt, die einzige Möglichkeit hier wäre CIR als OrgBer sein zu lasen, ein kleines aber feines 1.000-2.000 Kdo BMVg unmittelbar zu schaffen und IT und Fm wieder dahin zu packen wo es hingehört: in die TSK.

Da das aber derzeit kein Option ist (der IBuK hat gesprochen), müssen wir erst einmal mit einem weiteren Wasserkopf leben.

Marketing halt ;)

@Thomas Reinhold | 06. April 2017 – 21:48

„Damit trägt die Bundeswehr in keinem Fall zu einer Beruhigung der Aufrüstungsspiralen in dieser Domäne beiträgt.“

Den Terrorismus und die rücksichtslosen Handlung bestimmter Staaten (RUS und CHN seien hier mal beispielsweise genannt) kann man keinen Einhalt gebieten, indem man sie machen lässt.

Da gibt es nur eines: Gegenhalten!

Und nebenbei, mit den paar Hackern, die wir jetzt anstellen wollen eskalieren wir gar nichts, sondern laufen den großen Spielern nur weit, weit, weit hinterher.

@Koffer In der IT sind die Beschaffungszyklen in der Topliga extrem kurz in etwa alle 2 Jahre muss man komplett neu beschaffen. Zudem nehmen wir doch Mal an die BW moechte hier echt machen, was sie ankuendigt. Das heisst sie muss in grossem Umfang Zero-Day-Exploits (Sicherheitsluecken in Software) einkaufen hier reden wir von 1-2 Millionen USD fuer ne normale Luecke und nach oben hin noch mehr fuer groessere Luecken. Diese koennen natuerlich dafuer eingesetzt werden eigene Sicherheitsluecken zu schliessen. Doch man braucht man mindestens 3 Zero-Day-Exploits um einen effektiven Hack durchfuehren zu koennen.

@Insider natuerlich wird sich eine kleine Elite herausbilden in allen Informatikrichtungen (Auch fuer Mathe und Physik) gibt es ein klares Ranking wer die Besten und wer halt nicht auf dem Topniveau ist.

@L.P. | 06. April 2017 – 22:36

„In der IT sind die Beschaffungszyklen in der Topliga extrem kurz in etwa alle 2 Jahre muss man komplett neu beschaffen.“

Das bestreite ich nicht.

Aber Beschaffung hat NICHTS mit CIR zu tun.

CIR ist ein militärischer Organisationsbereich. Er ist weder für Personalführung noch für Beschaffung da.

Er unterstützt militärische Operationen und führt selbst militärische Operationen durch.

Wenn Sie eine schnellere Beschaffung von IT anregen, dann sind die Adressaten entweder die BWI oder das BAAINBw oder CIT (im Ministerium).

Cybärwehrdienstverweigerer | 06. April 2017 – 20:36

> @renke: Sie wissen, wofür das erste D in ddos steht? m(

Warum die Gesichtspalme? Komplexere Lasttestszenarien belasten auch die Generatoren, um die Leitung zu füllen ist es recht häufig nötig, mehrere auf das Objekt loszulassen. Das (öffentliche) AS der Bundeswehr peert u.a. mit der DTAG, die Bandbreite kann also fast beliebig hochgeschraubt werden. In einem rechtlich einwandfreien Cyberkrieg ist auch die eindeutige Attribution des legalen Gegenangriffs eher ein Pluspunkt, oder erwartet hier jemand unerklärte Geheimkriege durch Deutschland?

Und wenn dann der Feind das BW-Netz nullroutet wissen wir wenigstens, dass unser Cyberflächenbombardement bemerkt wurde.